Kriptovīruss Petya.A - kiberuzbrukuma nianses

28. jūnijs, 2017 pl. 17:36,

Nav komentāru

Vakar pasaulē sākās jauna, ļoti plaša kiberuzbrukumu

sērija, kurā visvairāk cieta Ukraina. Vēlāk pienāca ziņas arī par

inficētiem PC arī ASV, Krievijā un Eiropā. Sākotnēji infekcija pienāk kā

phishing e-pasts ar failu

Petya.apx vai kā grāmatvedības programmas atjauninājums M.E.doc; vēlāk

tas pa lokālajiem tīkliem izplatās tāpat kā WannaCry; t.i. ar eksploitu

DoublePulsar un EternalBlue palīdzību.

Vakar pasaulē sākās jauna, ļoti plaša kiberuzbrukumu

sērija, kurā visvairāk cieta Ukraina. Vēlāk pienāca ziņas arī par

inficētiem PC arī ASV, Krievijā un Eiropā. Sākotnēji infekcija pienāk kā

phishing e-pasts ar failu

Petya.apx vai kā grāmatvedības programmas atjauninājums M.E.doc; vēlāk

tas pa lokālajiem tīkliem izplatās tāpat kā WannaCry; t.i. ar eksploitu

DoublePulsar un EternalBlue palīdzību.

Līdz 27. jūnija 17.00 bija cietuši:

Ukrainas Ministru Kabinets

Ukrainas Pasts

Mobilie operatori Vodafone un KievStar

5 Ukrainas bankas

Kijevas metro

Ukrainas dzelzceļš

Ukrtelecom

un daudzi citi...

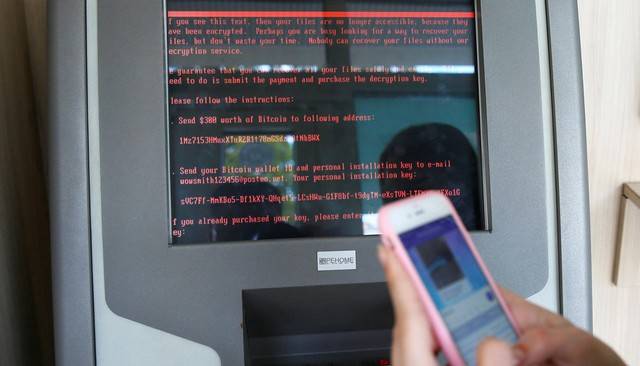

Precīza vīrusa versija nav noteikta, avoti raksta par modifikāciju «Petya.A». Kriptovīruss pieprasa 300 USD par failu atšifrēšanu. Vai izpirkuma maksas samaksāšana dod atšifrēšanas atslēgu - nav zināms. Vēlāk pienāca ziņas arī par Krievijas kompāniju "Krievijas Nafta" un Home Bank inficēšanu. Vīrusu saķēruši arī daži Černobiļas AES datori, bet tos atslēdza, lai novērstu izplatīšanos. Katastrofas briesmu nav, vienīgi atomelektrostacijā nedarbojas elektroniskā dokumentu aprite.

Attēlā: lielveikalu nācās slēgt, jo nestrādāja neviena kase

Ko darīt ja ir aizdomas par infekciju?

Šobrīd atšifrēt vīrusa sabojātos failus nav ar ko. Positive Technologies speciālisti atraduši paņēmienu kā lokāli apturēt Petya.A darbību (kill switch). Jāizveido tukšs fails bez paplašinājuma C:\Windows\perfc .

Ja PC pats no sevis restartējies un pēc tam palaiž komandu CHKDSK, tūlīt jāizslēdz barošana. Pēc tam var iebūtoties no jebkura LiveCD vai zibatmiņas un piekļūt failiem - ir cerība, ka liela daļa būs palikusi nenošifrēta.

Attēlā: inficētas bankas nepatīkamākā daļa...

Avoti: 1, 2, 3.

_________________